Список содержимого в категории "ИТ / Безопасность"

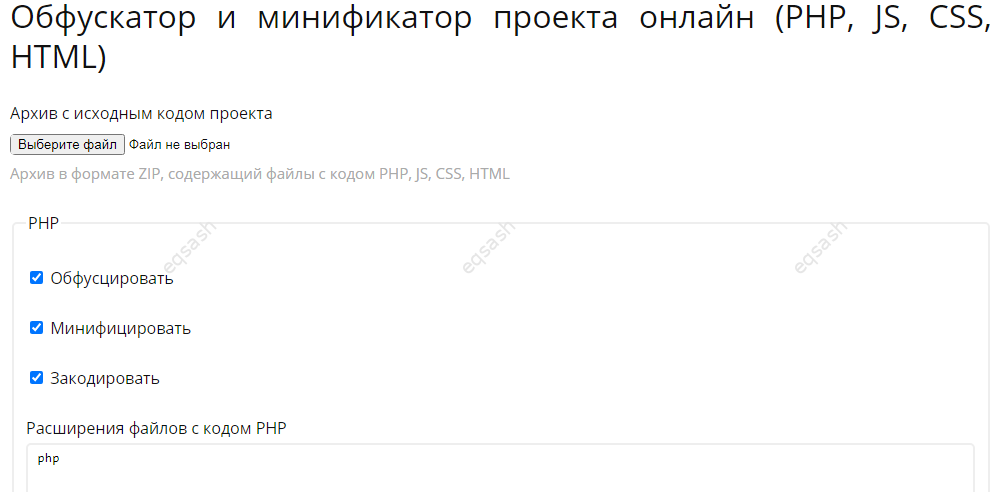

Иногда требуется скрыть исходный код от просмотра и лёгкого анализа со стороны посторонних. Чаще всего это применимо к некомпилируемым языкам прогр...

30.01.26

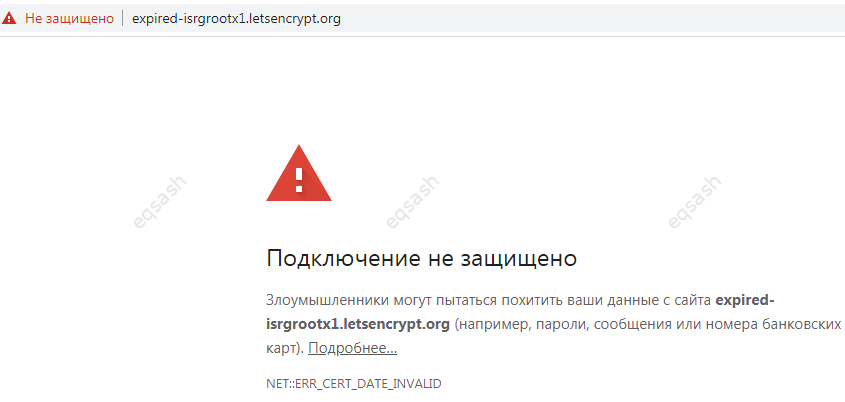

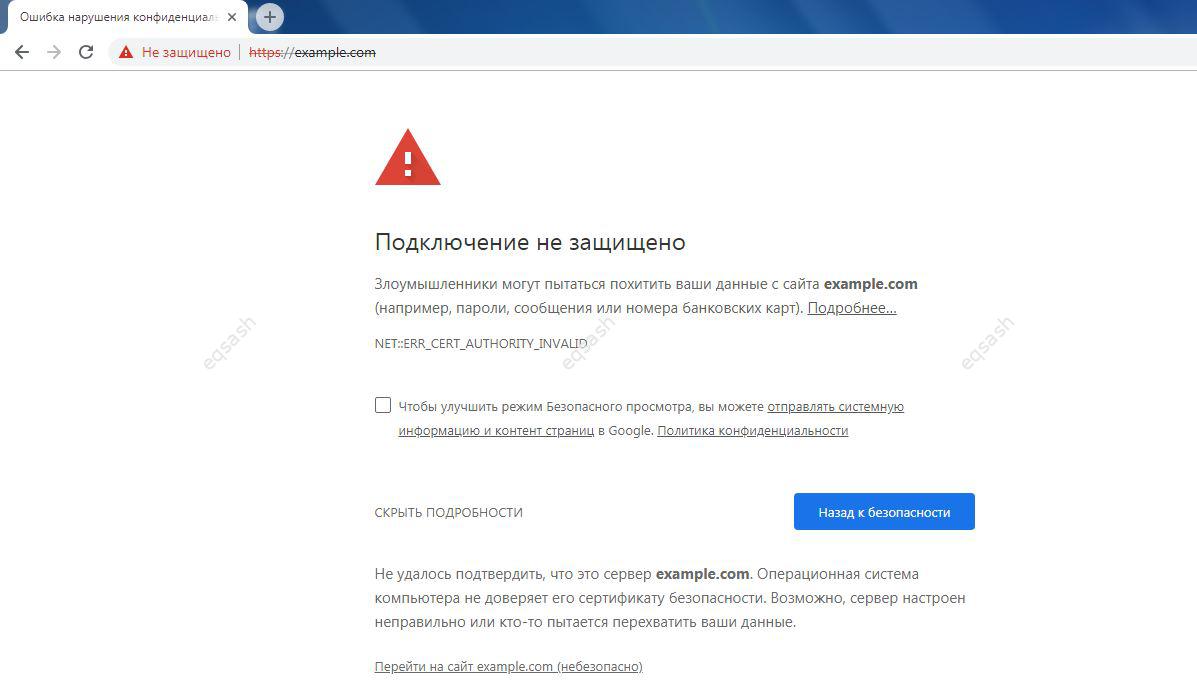

Подключение не защищено, проблема с Lets Encrypt - как исправить истекший 30.09.2021 DST Root CA ...

Если при заходе на сайт появляется предупреждение с красным значком "Подключение не защищено, срок действия сертификата истек" – тогда возможно при...

29.01.26

Когорты Google – это всего лишь группы, которые формируются по определенным предпочтениям. В отличии от ориентации под одного пользователя, подбира...

11.01.26

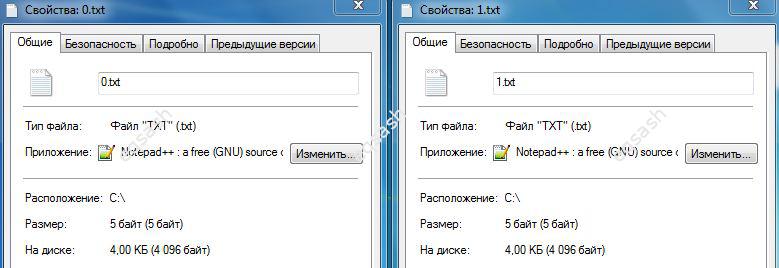

Информация распространяется копированием, скачивание файла - это тоже копирование. Иногда в процессе копирования могут возникать ошибки, из-за чего...

21.12.25

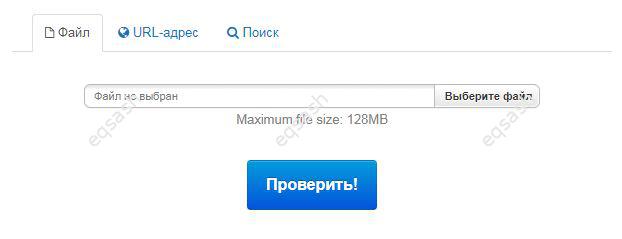

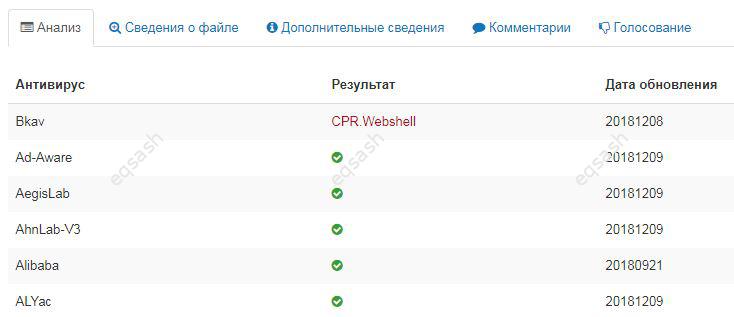

Если есть сомнения в безопасности посещаемого ресурса в сети – всегда можно воспользоваться онлайн сканерами на вирусы. Преимущество таких сервисов...

19.12.25

Иногда требуется проверить сайт на вирусы, для этого многие используют различные средства в этой области. Но зачастую они неэффективны, а могут быт...

18.12.25

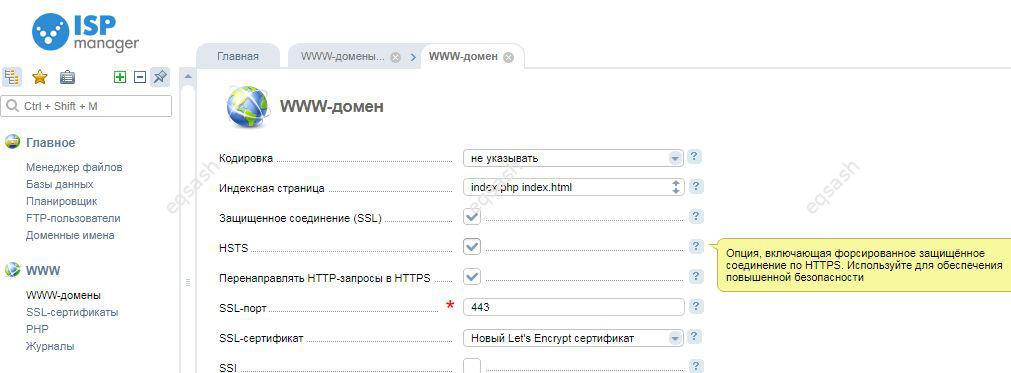

Бывает необходимо протестировать работу веб-приложения или сайта через HTTPS, особенно это актуально для разработки сайтов на локальном ПК. Тем бол...

12.12.25

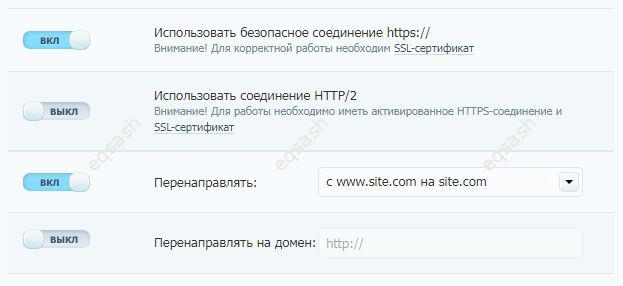

После всеобщего внедрения протокола HTTPS стало необходимо каким-либо образом перенаправлять посетителей сайта на открытие страниц через этот прото...

11.12.25

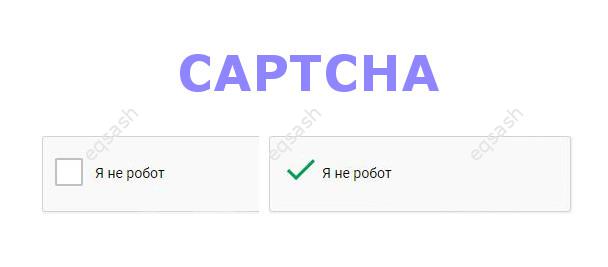

В настоящее время использовать какое-либо средство может не только живой человек, но и созданные им роботы. Роботы внедряются повсеместно, они приз...

19.11.25

Сегодня сайты без шифрования соединения общепризнаны небезопасными, поэтому существует потребность их перевода на защищенное соединение. Кроме защи...

13.11.25

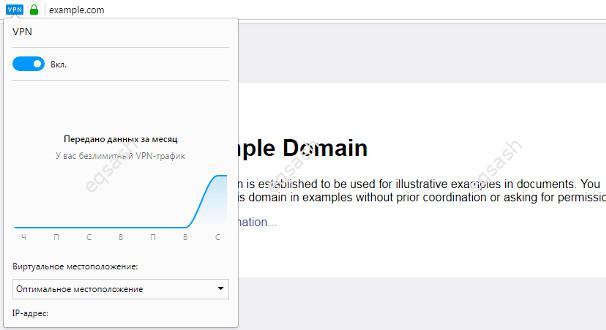

Современные реалии развития информационных технологий и законов в стране требуют использования специальных средств для эффективной работы с различн...

11.11.25

С развитием технологий развиваются и способы перехвата информации злоумышленниками. Не так давно стала массово проявляться проблема подмены содержи...

28.10.25

Для получения доступа к пользовательским данным хакеры используют всевозможные приемы и методы. Один из таких приемов – это фишинг. Слово фишинг пр...

27.10.25

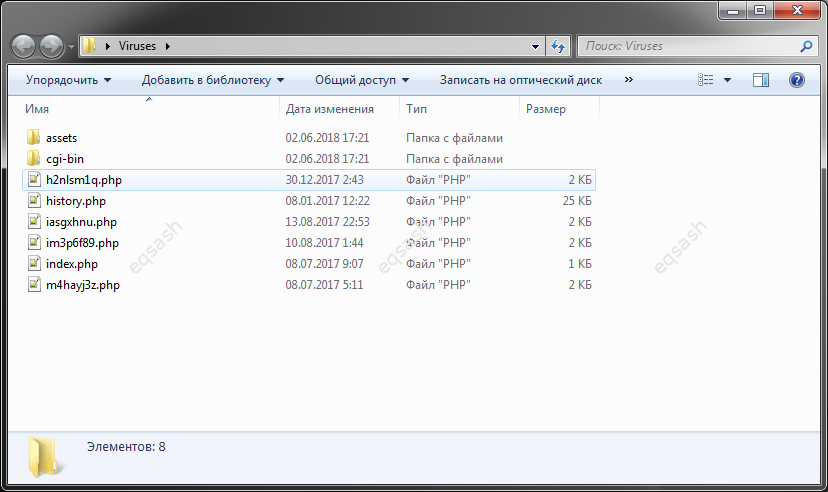

В настоящее время взлом сайта довольно распространенное явление. Случится это может в любой момент и от этого никто не застрахован. Взлом может быт...

26.10.25

Безопасность сайта зависит от множества критериев, один из которых – это своевременное обновление программного обеспечения (ПО). Сюда входит обновл...

25.10.25

Безопасность сайта в настоящее время – это одно из важных направлений, которое требует серьезного внимания. Согласно данным, постоянно осуществляет...

24.10.25

Сейчас в основном все сайты имеют протокол htpps, который пришел на смену http. Что стало причиной этому? Протокол https – это тот же http, ...

12.07.25

Иногда может возникнуть ситуация, когда сайт начинает работать не так как раньше, становятся заметны какие-то странности в его работе. Это может бы...

05.07.25

Оставить заявку

Последние статьи

- 01.03.26ИТ / Уроки PHP Уроки простыми словами. Урок 3. Все операторы PHP с примерами, с выводом работы кода на экран.

- 28.02.26ИТ / Уроки PHP Уроки простыми словами. Урок 2. Типы данных в PHP с примерами.

- 27.02.26ИТ / Уроки PHP Уроки простыми словами. Урок 1. Коротко о языке веб-программирования PHP. Основы синтаксиса.

- 26.02.26ИТ / Базы данных Ошибки при переходе с MySQL 5.6 на 5.7 и как их исправить - импорт дампа БД завершился ошибкой или не работает INSERT. Отключение строгого режима STRICT_TRANS_TABLES или использование IGNORE

- 31.01.26ИТ / Разное Конвертация офисных файлов DOC, DOCX, DOCM, RTF в форматы DOCX, DOCM, DOC, RTF, PDF, HTML, XML, TXT без потерь и изменения разметки